Die US-Bundesbehörden FBI, CISA (Cybersecurity and Infrastructure Security Agency) und das Multi-State Information Sharing and Analysis Center (MS-ISAC) haben eine dringende Warnung vor der Medusa-Ransomware herausgegeben. Diese Ransomware-Variante wurde bereits in über 300 Angriffen auf kritische Infrastrukturen eingesetzt und bedroht insbesondere Nutzer der E-Mail-Postfach-Provider (Google-) Gmail und Outlook ( bzw. Outlook.com ehemals „Live“).

Inwieweit Nutzer in Deutschland und Europa von der Angriffswelle betroffen sind, ist nicht bekannt.

Die Angreifer setzen auf klassische Phishing-Kampagnen sowie das Ausnutzen ungepatchter Software-Schwachstellen, um Zugriff auf Systeme zu erhalten. Ziel ist die Datenverschlüsselung mit anschließendem Lösegeld-Erpressung. Besonders perfide ist das sogenannte Double-Extortion-Modell: Neben der Verschlüsselung der Daten drohen die Täter, gestohlene Informationen zu veröffentlichen, falls das geforderte Lösegeld nicht gezahlt wird.

Inhalt

Wie funktioniert die Medusa-Ransomware?

Medusa ist eine Ransomware-as-a-Service (RaaS)-Variante, die Cyberkriminellen als Dienstleistung angeboten wird. Das bedeutet, dass verschiedene Gruppen und Einzelakteure die Ransomware nutzen können, um eigene Angriffe durchzuführen. Die Entwickler der Ransomware bleiben im Hintergrund, steuern aber zentrale Prozesse wie die Lösegeldverhandlungen und den Betrieb einer Leak-Website, auf der Opfer mit einer Countdown-Anzeige unter Druck gesetzt werden.

Angriffsmethoden

Die Täter nutzen verschiedene Techniken, um Systeme zu infiltrieren und Daten zu verschlüsseln:

Phishing-Kampagnen

- Gefälschte E-Mails, die sich als legitime Unternehmen oder Behörden ausgeben

- Links zu manipulierten Websites, die Login-Daten abfangen

- E-Mail-Anhänge mit schädlicher Software

Ausnutzung ungepatchter Software-Schwachstellen

- Veraltete Betriebssysteme oder Anwendungen sind ein Einfallstor für Angriffe

- Schwachstellen in Unternehmenssoftware werden gezielt ausgenutzt

Doppelter Erpressungsmechanismus (Double-Extortion-Modell)

- Daten werden verschlüsselt und sind nur gegen Zahlung eines Lösegelds wiederherstellbar

- Gestohlene Daten werden auf einer Leak-Website veröffentlicht, wenn keine Zahlung erfolgt

Angriff auf Webmail-Nutzer (Gmail, Outlook) und VPNs

- Besonders Webmail-Konten und ungeschützte VPNs sind bevorzugte Ziele

- Angreifer nutzen gestohlene Anmeldedaten, um sich Zugriff auf weitere Systeme zu verschaffen

Wer ist betroffen?

Laut den Warnungen von FBI, CISA und MS-ISAC sind sowohl Privatnutzer als auch Organisationen gefährdet. Besonders betroffen sind:

- Gesundheitswesen (Krankenhäuser, Labore, Pharmaunternehmen)

- Bildungssektor (Universitäten, Forschungseinrichtungen)

- Juristische und Versicherungsdienstleister

- Technologie- und Fertigungsunternehmen

- Öffentliche Verwaltungen und kritische Infrastrukturen

Webmail-Dienste wie Gmail und Outlook.com stehen besonders im Fokus der Angriffe, da viele Nutzer keine zusätzliche Sicherheitsschicht wie Multi-Faktor-Authentifizierung (MFA) aktiviert haben.

Schutzmaßnahmen gegen Medusa und ähnliche Ransomware-Angriffe

Die Bundesbehörden empfehlen eine Reihe von konkreten Sicherheitsmaßnahmen, um sich vor Angriffen zu schützen:

1. Multi-Faktor-Authentifizierung (MFA) aktivieren

- Zusätzlicher Schutz für E-Mail-Dienste (Gmail, Outlook), VPNs und kritische Systeme

- Falls Zugangsdaten kompromittiert werden, verhindert MFA den unbefugten Zugriff

2. Starke Passwörter nutzen

- Mindestens 12 Zeichen mit Kombination aus Buchstaben, Zahlen und Sonderzeichen

- Keine Wiederverwendung von Passwörtern auf mehreren Konten

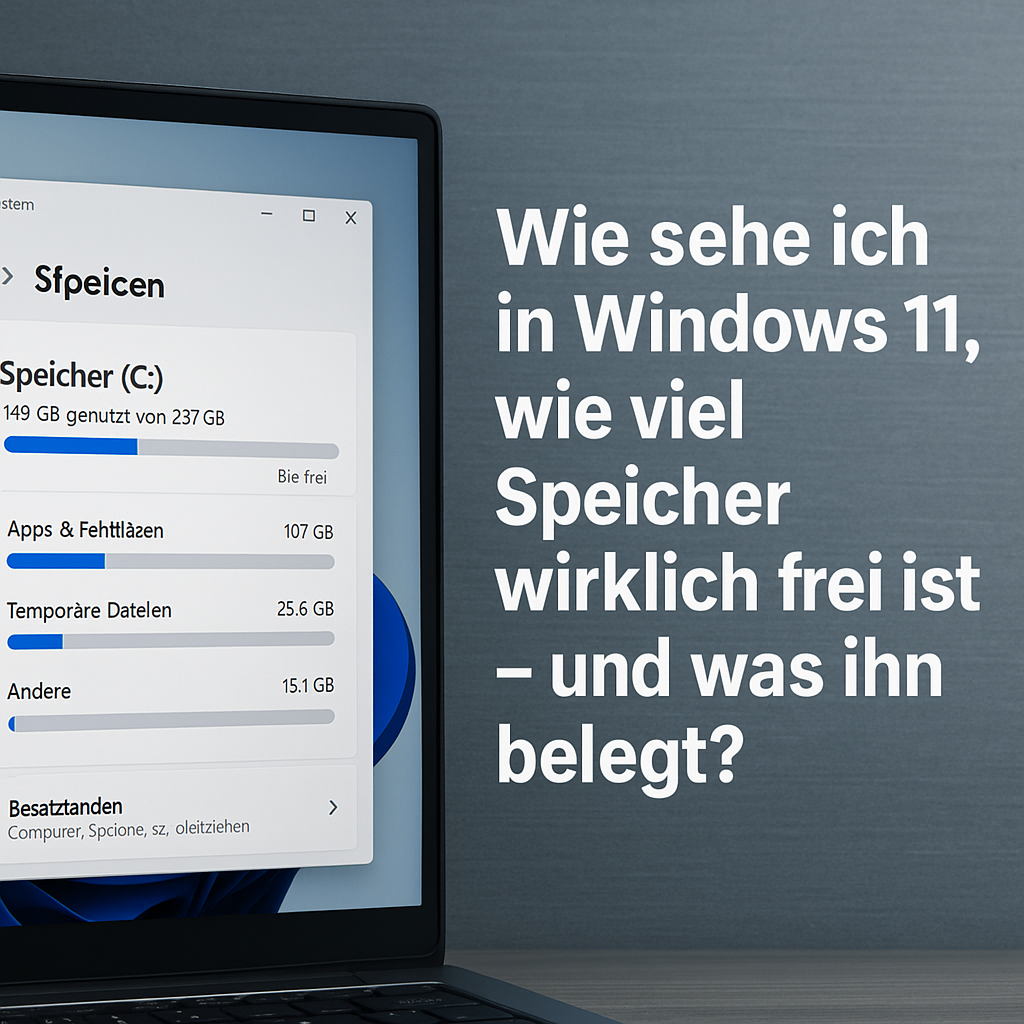

3. Software- und Betriebssysteme regelmäßig aktualisieren

- Sicherheitsupdates für Windows, macOS, Linux, mobile Betriebssysteme umgehend einspielen

- Auch Browser, E-Mail-Programme und andere Anwendungen immer auf dem neuesten Stand halten

4. Verdächtige E-Mails erkennen und vermeiden

- Misstrauisch sein bei unerwarteten Anhängen und Links

- Absenderadresse genau prüfen (kleine Buchstabendreher in Domains sind oft ein Hinweis auf Phishing)

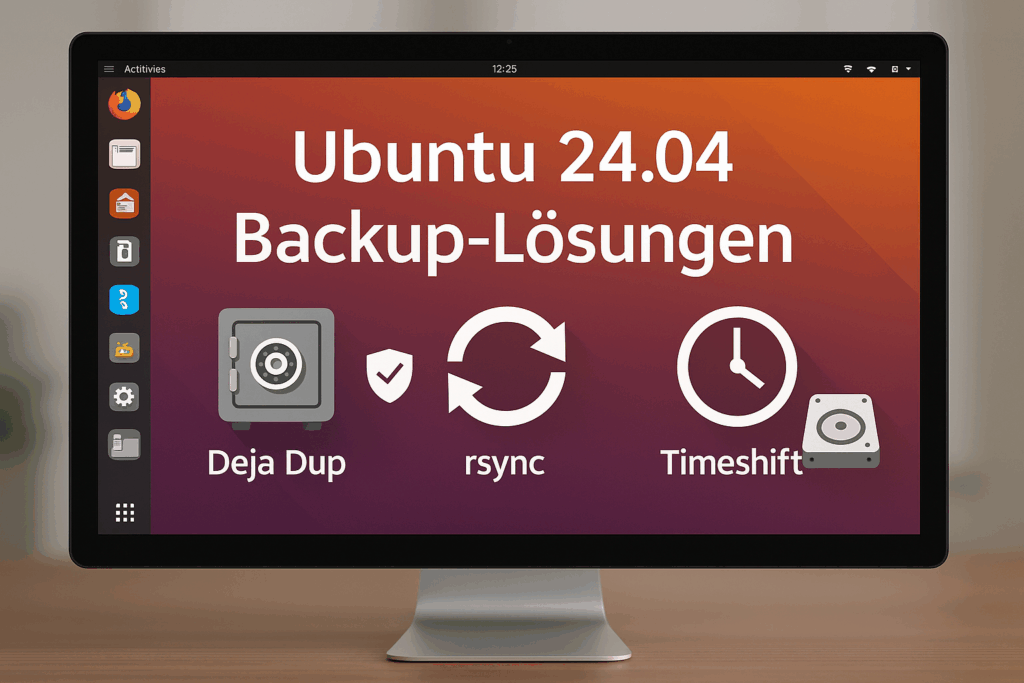

5. Regelmäßige Backups auf separaten Systemen speichern

- Offline-Backups (z. B. auf einer externen Festplatte, die nicht dauerhaft verbunden ist)

- Cloud-Backups bei vertrauenswürdigen Anbietern mit Versionierung, um Daten wiederherstellen zu können

6. Netzwerk-Segmentierung und VPN-Nutzung für Unternehmen

- Getrennte Netzwerke für unterschiedliche Abteilungen oder Systeme

- Fernzugriff nur über ein sicheres, MFA-geschütztes VPN

Wie sollten Betroffene reagieren?

Falls ein Medusa-Angriff erfolgreich war, raten das FBI, CISA und MS-ISAC ausdrücklich davon ab, das Lösegeld zu zahlen. Die Zahlung garantiert keinesfalls, dass die Daten tatsächlich entschlüsselt werden. Zudem finanzieren Zahlungen weitere kriminelle Aktivitäten.

1. Sofortmaßnahmen bei einem Angriff:

- Betroffene Systeme sofort vom Netzwerk trennen, um eine weitere Ausbreitung zu verhindern

- Behörden informieren (FBI, CISA oder nationale Cyber-Sicherheitsstellen)

- Externe IT-Sicherheitsexperten hinzuziehen, um mögliche Wiederherstellungsoptionen zu prüfen

- Falls Backups vorhanden sind, Daten auf sauberen Systemen wiederherstellen

2. Langfristige Maßnahmen nach einem Angriff:

- Schwachstellenanalyse durchführen, um den Angriffsvektor zu identifizieren

- Sicherheitsrichtlinien für Mitarbeiter aktualisieren, um Phishing-Risiken zu minimieren

- Dauerhafte Netzwerküberwachung etablieren, um künftige Angriffe frühzeitig zu erkennen

Weiterführende Links / Quellen:

https://people.com/fbi-warns-about-data-stealing-scheme-asking-for-ransom-how-to-stay-protected-11697753

https://apnews.com/article/fbi-cisa-gmail-outlook-cyber-security-email-6ed749556967654ff41a629a230973e6

Meroth IT-Service ist Ihr lokaler IT-Dienstleister in Frankfurt am Main für kleine Unternehmen, Selbstständige und Privatkunden

Kostenfreie Ersteinschätzung Ihres Anliegens?

Werbung

(**) UVP: Unverbindliche Preisempfehlung

Preise inkl. MwSt., zzgl. Versandkosten