Das Management von Benutzern und Gruppen gehört zu den essenziellen Aufgaben eines Systemadministrators in Ubuntu. Mit Ubuntu 24.04 LTS stehen dafür weiterhin stabile, bewährte Werkzeuge bereit: eine grafische Benutzerverwaltung für schnelle Alltagsaufgaben und die klassischen Terminal-Kommandos für präzise, skriptfähige Änderungen. In diesem Artikel lernen Sie, wie Sie Nutzerkonten sauber anlegen, Berechtigungen korrekt zuweisen, Gruppenmitgliedschaften nachvollziehbar verwalten und Rechte auf Dateisystemebene sicher setzen. Ein besonderer Schwerpunkt liegt auf aktuellen Sicherheitsmaßnahmen für privilegierte Zugänge – insbesondere auf Zwei-Faktor-Authentifizierung (2FA) für Administratoren bei SSH-Logins, sodass ein kompromittiertes Passwort oder ein entwendeter Schlüssel nicht automatisch zum Vollzugriff führt.

Inhaltsverzeichnis

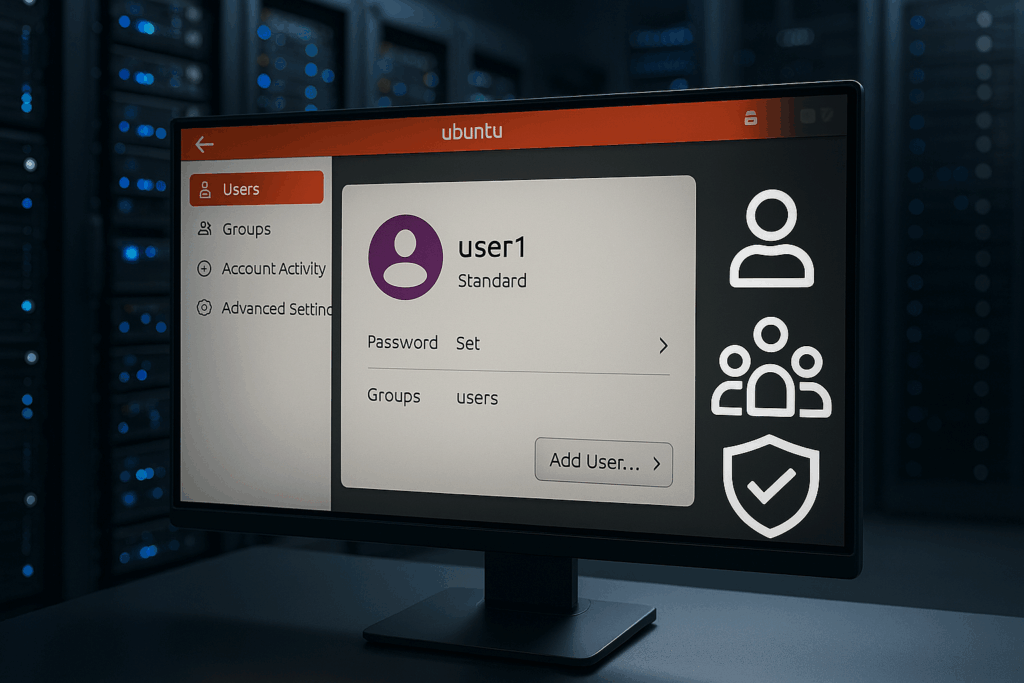

Nutzerkonten mit der grafischen Oberfläche anlegen und verwalten

Einführung in die Benutzerverwaltung

Ubuntu unterscheidet konsequent zwischen Benutzeridentität (Account, UID, Home-Verzeichnis, Login-Shell) und Berechtigungen (Gruppen, sudo-Regeln, Dateirechte). Die grafische Benutzerverwaltung ist ideal, wenn Sie einzelne Konten anlegen, Passwörter ändern oder den Admin-Status eines Nutzers umschalten möchten. Für wiederholbare Änderungen, Massenverwaltung oder fein granulare Rechte (z. B. Projektdaten mit setgid/ACLs) ist das Terminal die zuverlässigere Wahl.

(**) UVP: Unverbindliche Preisempfehlung

Preise inkl. MwSt., zzgl. Versandkosten

Bevor Sie Änderungen durchführen, legen Sie eine klare Kontenstrategie fest: Wer benötigt wirklich ein eigenes Konto? Welche Accounts sollen sudo-Rechte haben? Welche Datenbereiche gehören zu welchen Teams? Eine saubere Struktur spart später Zeit bei Audits, bei Offboarding und bei der Fehlersuche. In produktiven Umgebungen gilt: Adminrechte nur für wenige Konten, für alle anderen strikt nach dem Least-Privilege-Prinzip.

In der GNOME-basierten Ubuntu-Oberfläche sind sicherheitsrelevante Funktionen meist gesperrt, bis Sie den Dialog entsperren. Rechnen Sie damit, dass Ubuntu für das Anlegen/Ändern von Benutzern und für Admin-Umschaltungen eine Administrator-Authentifizierung verlangt. Diese Schutzschicht ist gewollt und verhindert, dass lokale Sitzungen ohne Berechtigung Konten manipulieren.

Erstellen eines neuen Benutzerkontos

Um ein neues Benutzerkonto anzulegen, öffnen Sie die Systemeinstellungen und navigieren Sie zu Benutzer. Dort können Sie ein Konto hinzufügen. Typischer Ablauf: Einstellungen öffnen, Benutzerbereich aufrufen, oben rechts entsperren (Admin-Passwort), dann „Konto hinzufügen“. Im Assistenten geben Sie Benutzername, vollständigen Namen und ein sicheres Passwort an. Achten Sie darauf, dass der Benutzername eindeutig ist und zu Ihrem Namensschema passt (z. B. vorname.nachname oder initialen-nachname).

- Einstellungen öffnen.

- Zu Benutzer navigieren und den Bereich entsperren (Admin-Authentifizierung).

- „Konto hinzufügen“ wählen und Benutzerdaten eingeben (Name, Benutzername, Passwort).

- Entscheiden, ob der Nutzer Standardrechte erhält oder direkt administrative Rechte benötigt.

- Änderungen bestätigen und anschließend einen ersten Login testen.

Für Passwörter empfiehlt sich ein klarer Standard: lang, einzigartig, nicht wiederverwendet. In Teams ist ein Passwortmanager sinnvoller als „Komplexitätsregeln“, die zu kurzen, schwer merkbaren und dadurch unsicheren Konstrukten führen. Wenn Sie Accounts für temporäre Zwecke anlegen (z. B. Dienstleister), planen Sie das Ende sofort mit: Ablaufdatum, Deaktivierung oder Löschung, Rückgabe von Schlüsseln und Entzug von Gruppenrechten.

Direkt nach dem Anlegen prüfen Sie drei Dinge: Kann sich der Nutzer anmelden? Wird das Home-Verzeichnis korrekt erstellt? Sind Standardrechte wie erwartet gesetzt? In der GUI sieht vieles „richtig“ aus, auch wenn im Hintergrund Gruppenmitgliedschaften oder Shell-Einstellungen nicht Ihrem Standard entsprechen. Spätestens bei Admin- oder Serverkonten lohnt sich der Terminal-Check mit id USER und getent passwd USER.

Verwalten und Anpassen der Benutzerrechte

In Ubuntu wird „Administrator“ in der Praxis über sudo abgebildet: Ein Nutzer erhält erhöhte Rechte, wenn er Mitglied der Gruppe sudo ist oder wenn eine passende Regel in /etc/sudoers bzw. /etc/sudoers.d/ existiert. In der grafischen Benutzerverwaltung können Sie den Admin-Status meist direkt umschalten. Verwenden Sie diese Funktion sparsam: Jeder zusätzliche sudo-fähige Account erhöht die Angriffsfläche und erschwert Audits.

| Aktion | Beschreibung |

|---|---|

| Administratorzugriff gewähren | Nur wenn nötig: Admin-Status aktivieren bzw. Nutzer in die Gruppe sudo aufnehmen, damit privilegierte Befehle nachvollziehbar über sudo laufen. |

| Berechtigungen prüfen | Regelmäßig kontrollieren: Mitgliedschaften (id, groups, getent group) und sudo-Regeln (sudo -l) auf Überprivilegierung prüfen. |

Praxisregel für Adminrechte: Geben Sie sudo nur an Personen, nicht an „Servicekonten“, und vermeiden Sie gemeinsame Admin-Logins. Individuelle Konten ermöglichen nachvollziehbare Protokollierung und ein sauberes Offboarding. Wenn eine Anwendung Adminrechte benötigt, lösen Sie das bevorzugt über gezielte sudoers-Regeln für genau die erforderlichen Befehle statt über Vollzugriff.

Wenn ein Konto kompromittiert sein könnte, sperren Sie es sofort statt lange zu analysieren: Entzug von sudo, Passwort sperren und SSH-Schlüssel entfernen. Eine schnelle Sperre begrenzt den Schaden. Die endgültige Ursachenanalyse folgt danach kontrolliert, ohne Zeitdruck.

Zwei-Faktor-Authentifizierung konfigurieren

Wichtig: Ubuntu bietet in den normalen Systemeinstellungen keine generelle „2FA an/aus“-Option für Administratoren. Zwei-Faktor-Authentifizierung wird in Linux typischerweise pro Login-Pfad umgesetzt – etwa für SSH, für bestimmte PAM-Services oder für einzelne Anwendungen. Für Administratoren ist SSH-2FA in der Praxis die häufigste und wirksamste Maßnahme, weil sie Remote-Zugriffe absichert und sich sauber testen sowie zurückrollen lässt.

Wenn Sie vor allem lokale Desktop-Logins absichern möchten, prüfen Sie zusätzlich, ob Ihr Umfeld eher auf zentrale Identitäten (z. B. LDAP/SSSD) oder auf Hardware-Token setzt. Für klassische Einzelserver ist PAM-basiertes SSH-2FA ein sinnvoller Einstieg: geringe Komplexität, schnelle Wirkung, klare Kontrolle über betroffene Accounts.

Gruppenmitgliedschaften verwalten

Die grafische Oberfläche eignet sich gut, um Adminrechte zu toggeln und Konten zu aktivieren/deaktivieren. Für detaillierte Gruppenmitgliedschaften ist das Terminal jedoch meist eindeutiger und besser auditierbar. In Ubuntu ist „Gruppe“ der zentrale Hebel für gemeinsame Rechte: Teams erhalten Zugriff auf gemeinsame Verzeichnisse über Gruppenbesitz, setgid und (falls nötig) ACLs. Dadurch steuern Sie Berechtigungen für mehrere Nutzer konsistent, statt Rechte pro Nutzer einzeln nachzuziehen.

- Rollen sauber trennen: „Teamgruppen“ (z. B.

projekt-a) getrennt von „Rechtegruppen“ (z. B.sudo). - Mitgliedschaften dokumentieren: Wer ist warum in welcher Gruppe?

- Regelmäßig prüfen: Entfernen Sie alte Mitgliedschaften bei Rollenwechseln.

Wenn Gruppen sauber modelliert sind, vereinfachen Sie auch die Rechtevergabe auf Dateisystemebene: Ein Projektverzeichnis gehört der Projektgruppe, neue Dateien erben die Gruppe (setgid), und ein definierter Standard-umask bzw. ACL stellt sicher, dass Teamarbeit nicht an „Permission denied“ scheitert.

Effiziente Nutzung des Terminals zur Gruppenverwaltung

Das Terminal ist das präziseste Werkzeug zur Verwaltung von Gruppen und Nutzerrechten in Ubuntu 24.04 LTS. Sie erhalten reproduzierbare Ergebnisse, können Änderungen in Skripten abbilden und vermeiden Interpretationsfehler durch abweichende GUI-Labels. Für Serverumgebungen ist das entscheidend: Der gleiche Befehl erzeugt auf jedem System den gleichen Zustand. Zudem sind die verwendeten Mechanismen transparent – Sie sehen direkt, welche Gruppen existieren, welche UIDs/GIDs vergeben wurden und welche Dateien welchen Besitz und welche Modusbits tragen.

Sicherheitsregel im Terminalbetrieb: Führen Sie privilegierte Befehle über sudo aus, nicht über dauerhaftes Root-Login. Damit bleibt nachvollziehbar, welcher Account welche Änderungen vorgenommen hat. Prüfen Sie nach kritischen Änderungen immer den Effekt (z. B. mit id, getent, ls -l, namei -l), statt sich auf „müsste passen“ zu verlassen.

Gruppen erstellen und verwalten

Unter Ubuntu ist addgroup der gängige, distributionsfreundliche Weg, um Gruppen anzulegen. Er wählt sinnvolle Defaults und ist für Administratoren leichter zu lesen als die niedrigeren groupadd-Aufrufe. Für das Entfernen nutzen Sie delgroup. Benennen Sie Gruppen so, dass sie eine Bedeutung tragen: projekt-a, finance, devops. Vermeiden Sie generische Sammelgruppen wie „tools“, wenn sie später zu Rechtewüsten werden.

sudo addgroup projekt-a– erstellt eine neue Gruppe.getent group projekt-a– zeigt Gruppe, GID und Mitglieder an (verlässlicher als nur in Dateien zu schauen).sudo delgroup projekt-a– löscht eine Gruppe (nur wenn sie nicht mehr benötigt wird).

Für Mitgliedschaften sind zwei Befehle besonders praxisnah: usermod zum Hinzufügen und gpasswd bzw. deluser zum Entfernen. Wichtig ist der Parameter -aG bei usermod: Ohne -a überschreiben Sie die bisherigen Zusatzgruppen und entziehen unbemerkt Rechte. Arbeiten Sie deshalb grundsätzlich nach dem Muster „prüfen → ändern → prüfen“.

id alice– zeigt UID, Primärgruppe und Zusatzgruppen eines Users.sudo usermod -aG projekt-a alice– fügtaliceder Gruppeprojekt-ahinzu.sudo gpasswd -d alice projekt-a– entferntaliceaus der Gruppe.sudo deluser alice projekt-a– Ubuntu-typische Alternative zum Entfernen aus Gruppen.

Beachten Sie: Neue Gruppenmitgliedschaften wirken in laufenden Sessions nicht automatisch. Der Nutzer muss sich neu anmelden oder eine neue Shell starten, damit die Gruppe in der Session aktiv wird. Für Tests eignet sich ein zweites Terminal oder su - alice (je nach Policy) – so verwechseln Sie nicht „Konfiguration ist falsch“ mit „Session hat alte Gruppen gecacht“.

Zuweisung von Gruppenrichtlinien

„Gruppenrichtlinien“ meint unter Ubuntu in der Regel keine zentrale Policy wie bei Windows-GPO, sondern die technische Umsetzung von Teamrechten über Dateibesitz, Gruppenbesitz, chmod/chown, setgid, Standard-umask und – wenn nötig – ACLs. Damit steuern Sie, wer lesen, schreiben oder ausführen darf. Das Ziel ist ein Zustand, in dem Teamarbeit ohne manuelles Nachjustieren funktioniert und gleichzeitig keine unnötigen Schreibrechte entstehen.

Ein bewährtes Standardmuster für Projektverzeichnisse: Das Verzeichnis gehört der Projektgruppe, und das setgid-Bit sorgt dafür, dass neue Dateien die Gruppe erben. So bleibt die Gruppenzuordnung konsistent, auch wenn unterschiedliche Nutzer Dateien anlegen. Kombiniert mit passenden Rechten verhindert das typische Chaos, bei dem die Hälfte der Dateien „plötzlich“ einer falschen Gruppe gehört.

sudo chown -R :projekt-a /srv/projekt-a– setzt den Gruppeneigentümer rekursiv aufprojekt-a.sudo chmod 2775 /srv/projekt-a– setzt setgid (2) und Rechte (775) auf dem Verzeichnis.find /srv/projekt-a -type d -exec chmod 2775 {} \;– setzt setgid+Rechte auf alle Unterverzeichnisse.find /srv/projekt-a -type f -exec chmod 664 {} \;– setzt Dateirechte so, dass die Gruppe schreiben kann.

Wenn klassische Unix-Rechte nicht reichen (z. B. ein zusätzliches Team soll nur lesen, ein anderes schreiben), verwenden Sie ACLs. Damit geben Sie gezielt weiteren Gruppen oder Nutzern Rechte, ohne Besitzstrukturen zu verbiegen. Wichtig ist dann auch eine Default-ACL für neue Dateien, sonst funktionieren die Rechte nur „für den aktuellen Stand“, nicht für künftige Inhalte.

sudo setfacl -m g:projekt-a:rwx /srv/projekt-a– gibt der Gruppeprojekt-aRechte.sudo setfacl -m d:g:projekt-a:rwx /srv/projekt-a– setzt Default-ACL, damit neue Inhalte die Gruppenrechte erben.getfacl /srv/projekt-a– zeigt ACLs inklusive Default-Regeln an.

Typische Fehlerbilder: „Permission denied“ trotz Gruppenmitgliedschaft (Session nicht neu gestartet), Dateien gehören einer anderen Gruppe (setgid fehlt), neue Dateien sind nicht gruppenschreibbar (umask zu streng oder Default-ACL fehlt). Diagnostizieren Sie strukturiert: id USER prüfen, dann ls -ld VERZEICHNIS, danach namei -l PFAD, um auch Rechte auf allen Zwischenverzeichnissen zu sehen.

Sicherheitsaspekte in der Terminal-Nutzung

Sicherheit in der Benutzer- und Gruppenverwaltung entsteht durch klare Grenzen: so wenig sudo wie möglich, keine unnötigen Gruppenrechte, keine „temporären“ Ausnahmen ohne Rückbauplan. Setzen Sie auf nachvollziehbare Änderungen und legen Sie Standards fest: Namensschema, Gruppenkonzept, Projektverzeichnisstruktur, Rechtekonvention. Je konsistenter Ihr System ist, desto schneller erkennen Sie Abweichungen.

Überwachen Sie sensible Zugriffe: SSH-Logins, sudo-Aktionen und Authentifizierungsfehler. In der Praxis ist das entscheidend, um Missbrauch früh zu erkennen. Nutzen Sie außerdem sichere Wartungsabläufe: Änderungen an SSH oder PAM immer in einer zweiten, offenen Session testen, bevor Sie die bestehende Verbindung schließen.

Für administrative Konten ist 2FA besonders effektiv, wenn Sie Remote-Zugriff absichern. PAM-basierte 2FA-Lösungen wie Google Authenticator (TOTP) fügen eine zusätzliche Hürde hinzu, ohne die gesamte Account-Struktur umzustellen. Entscheidend ist eine sichere Umsetzung: saubere SSH-Konfiguration, kontrollierter Rollout (z. B. zunächst nur für Admin-Accounts), und ein Notfallweg, der Sie nicht aussperrt.

Verwaltung der sudo-Zugriffe

Sudo-Zugriffe verwalten Sie in Ubuntu am saubersten über Gruppenmitgliedschaft (sudo) und gezielte Regeln in /etc/sudoers.d/. Bearbeiten Sie die Hauptdatei /etc/sudoers nicht blind. Verwenden Sie visudo, weil es Syntaxfehler erkennt und Sie so vor dem klassischen Worst Case schützt: Sie sperren sich durch eine kaputte sudoers-Datei aus.

Ein praxistaugliches Rollenmodell: Nur wenige Personen erhalten Vollzugriff über die Gruppe sudo. Für Aufgaben wie „Dienst neu starten“ oder „Logdatei lesen“ definieren Sie eine spezifische Regel, die nur diese Befehle erlaubt. Das reduziert das Risiko, dass ein kompromittiertes Konto das gesamte System übernimmt, und es erleichtert Audits, weil Rechte nicht „pauschal“ vergeben werden.

sudo visudo– öffnet sudoers mit Validierung.sudo visudo -f /etc/sudoers.d/projekt-a– legt eine separate Regeldatei an (übersichtlicher, updatefest).sudo -l– zeigt, welche sudo-Rechte der aktuelle Nutzer tatsächlich hat.

Vermeiden Sie Sperren und Offenlegungen: Testen Sie neue sudoers-Regeln mit einer zweiten Session und lassen Sie mindestens ein funktionierendes Adminkonto unangetastet, bis die Änderungen stabil sind. Wenn Sie privilegierte Rechte entziehen, prüfen Sie zuerst, ob noch ein Notfallzugang existiert (Konsole, Out-of-Band, physischer Zugriff). Administrationssicherheit bedeutet auch: Sie bleiben handlungsfähig, wenn etwas schiefgeht.

Sicherheitsaspekte: Zwei-Faktor-Authentifizierung und Rechtevergabe

Zwei-Faktor-Authentifizierung einrichten

Zwei-Faktor-Authentifizierung (2FA) ergänzt das klassische Login um einen zweiten Faktor, typischerweise einen zeitbasierten Einmalcode (TOTP) aus einer Authenticator-App. Für Administratoren ist das besonders relevant bei SSH: Selbst wenn ein Passwort geleakt ist oder ein Angriff eine einzelne Authentifizierungskomponente knackt, fehlt ohne den zweiten Faktor der Zugriff. Für Ubuntu 24.04 LTS ist eine verbreitete Lösung das PAM-Modul pam_google_authenticator aus dem Paket libpam-google-authenticator.

Bevor Sie starten, sichern Sie den Zugang: Öffnen Sie eine zweite SSH-Session oder behalten Sie eine Root-Konsole (lokal/Out-of-Band) bereit. Testen Sie Konfigurationsänderungen immer mit sshd -t (Syntaxcheck), bevor Sie den Dienst neu laden. Planen Sie einen Rollback: Wenn 2FA fehlschlägt, müssen Sie kurzfristig in der Lage sein, die Änderung in PAM/SSHD zurückzunehmen.

- Pakete installieren:

sudo apt update && sudo apt install libpam-google-authenticator - Pro Nutzer initialisieren: Als Zielnutzer

google-authenticatorausführen und QR-Code/Secret sicher verwahren (Backup-Codes notieren). - PAM für SSH aktivieren: In

/etc/pam.d/sshddie Zeileauth required pam_google_authenticator.sohinzufügen (für gestaffelten Rollout optionalnullokeinsetzen). - SSHD konfigurieren: In einer Override-Datei unter

/etc/ssh/sshd_config.d/die Keyboard-Interactive-Authentifizierung aktivieren, z. B.KbdInteractiveAuthentication yes(und sicherstellen, dassUsePAM yesaktiv ist). - Optional echte „zwei Faktoren“ erzwingen: Mit

AuthenticationMethods publickey,keyboard-interactive:pambenötigen Nutzer zusätzlich zum SSH-Key einen TOTP-Code. - Validieren und testen:

sudo sshd -t, dannsudo systemctl reload sshund Login mit einem Testkonto prüfen, bevor Sie Produktion umstellen.

Achten Sie auf eine häufige Stolperfalle: Ubuntu verwendet oft Include-/Drop-in-Konfigurationen für SSH (Dateien unter /etc/ssh/sshd_config.d/). Wenn eine ältere Einstellung früher greift, kann eine spätere Änderung wirkungslos bleiben. Arbeiten Sie deshalb bevorzugt mit einer eigenen Drop-in-Datei, die nur Ihre Overrides enthält, und prüfen Sie, ob irgendwo ChallengeResponseAuthentication no gesetzt ist. Diese Option gilt in modernen OpenSSH-Setups als Alias und kann die erwartete Keyboard-Interactive-Authentifizierung blockieren, wenn sie „zu früh“ greift.

Rollback im Notfall: Entfernen oder kommentieren Sie die PAM-Zeile in /etc/pam.d/sshd und laden Sie den SSH-Dienst neu. Wenn Sie sich ausgesperrt haben, benötigen Sie Zugriff über Konsole/Out-of-Band. Genau deshalb sind parallele Sessions und ein getesteter Rückweg Pflicht. Implementieren Sie 2FA erst auf Adminkonten und rollen Sie dann kontrolliert aus, statt das gesamte System „auf einmal“ umzustellen.

Rechtevergabe und Gruppenrichtlinien verstehen

Korrekte Rechtevergabe ist das Fundament der Systemsicherheit. In Ubuntu entsteht sie aus der Kombination von Gruppenmitgliedschaften, Dateirechten und sudo-Regeln. Das wichtigste Prinzip lautet: Least Privilege. Ein Nutzer erhält nur die Rechte, die er für seine Aufgaben braucht – nicht mehr. Das reduziert die Auswirkungen von Fehlbedienung und begrenzt Schäden bei kompromittierten Accounts.

In der GUI können Sie den Adminstatus schnell umschalten, aber die genaue Wirkung prüfen Sie im Terminal: id USER zeigt Gruppen, sudo -l -U USER (als Administrator) zeigt vorhandene sudo-Rechte. Für Dateiberechtigungen prüfen Sie mit ls -l sowie bei komplexen Pfaden mit namei -l. Diese Prüfungen sind entscheidend, weil Fehler oft nicht in der „offensichtlichen“ Datei liegen, sondern in einem übergeordneten Verzeichnis ohne execute-Bit für die Gruppe.

Typische Szenarien und saubere Lösungen: Teamzugriff auf Projektdaten über eine Projektgruppe plus setgid/ACL; privilegierte Wartungsaufgaben über eine spezifische sudoers-Regel; temporäre Zugänge über zeitlich begrenzte Accounts mit dokumentierten Gruppenrechten. Vermeiden Sie hingegen „Quick Fixes“ wie chmod -R 777. Das behebt Symptome, öffnet aber das System für unkontrollierten Zugriff.

Sicherheitsrichtlinien und Best Practices

Best Practices müssen in der täglichen Administration funktionieren: kurz, eindeutig, überprüfbar. Der wichtigste Hebel ist nicht eine „harte“ Passwortwechselpflicht, sondern saubere Privilegien: wenige sudo-Nutzer, starke SSH-Konfiguration, 2FA für Adminzugriffe, konsequentes Offboarding und regelmäßige Reviews der Gruppenmitgliedschaften. Ergänzen Sie das mit Monitoring von Authentifizierungsereignissen, damit Sie Angriffe früh sehen.

| Praxis | Beschreibung |

|---|---|

| Regelmäßige Überprüfung | Monatlich Gruppen und sudo prüfen: getent group, id, sudo -l. Veraltete Mitgliedschaften entfernen, Adminrechte reduzieren. |

| SSH-Absicherung | Bevorzugt Schlüssel statt Passwörter, Adminzugriff zusätzlich mit 2FA absichern, Änderungen über Drop-in-Dateien versionieren, Syntax immer mit sshd -t prüfen. |

| Projektrechte sauber modellieren | Projektverzeichnisse per Gruppeneigentümer + setgid/ACL so einrichten, dass neue Dateien automatisch korrekt erben und Teamarbeit nicht an Rechten scheitert. |

| Account-Hygiene | Bei Verdacht sofort sperren: sudo entziehen, Passwort sperren, Schlüssel entfernen. Offboarding: Gruppenmitgliedschaften bereinigen, Zugangsdaten invalidieren. |

| Nachvollziehbarkeit | Keine geteilten Adminkonten; Änderungen über sudo durchführen; klare Namens- und Gruppenkonventionen dokumentieren. |

Wenn Sie diese Standards konsequent umsetzen, entsteht ein Ubuntu-System, das zugleich administrierbar und sicher bleibt: Nutzerkonten sind nachvollziehbar, Rechtevergabe ist logisch, Teamzugriffe funktionieren ohne ständiges Nachbessern, und privilegierte Zugänge sind durch zusätzliche Faktoren geschützt. Das Ergebnis ist weniger „Feuerwehrarbeit“ im Alltag und deutlich mehr Kontrolle über den Sicherheitszustand – gerade dann, wenn es wirklich darauf ankommt.

Meroth IT-Service ist Ihr lokaler IT-Dienstleister in Frankfurt am Main für kleine Unternehmen, Selbstständige und Privatkunden

Kostenfreie Ersteinschätzung Ihres Anliegens?

Werbung

(**) UVP: Unverbindliche Preisempfehlung

Preise inkl. MwSt., zzgl. Versandkosten